Fachbeiträge

Neuigkeiten zu IT-Themen und Comp4U

Patchday-Übersichten gibt es viele – meistens mit CVE-Nummern, CVSS-Werten und einer langen Liste betroffener Produkte. Für den praktischen Betrieb reicht das aber selten aus. Entscheidend ist nicht nur, dass Microsoft eine Schwachstelle geschlossen hat, sondern wo sie in der eigenen Umgebung relevant wird, wie realistisch ein Angriff ist und welche Systeme zuerst abgesichert werden sollten. Genau hier setzt dieser DeepDive an: Die Mai-Updates 2026 werden nicht nur aufgelistet, sondern technisch eingeordnet – mit Blick auf Domänencontroller, DNS, Office-Dateien, Hyper‑V, SharePoint, Dynamics, Exchange und typische Unternehmensszenarien. Ziel ist eine belastbare Grundlage für die tägliche Patchmanagement-Entscheidung: Was muss sofort passieren, was kann kontrolliert in den nächsten Rollout-Ring, und wo sind zusätzliche Prüfungen oder Härtungsmaßnahmen sinnvoll?

Der Microsoft Patch Tuesday vom 14. April 2026 fällt ungewöhnlich groß aus. Je nach Zählweise nennen Fachquellen 163 bis 167 Schwachstellen; im deutschsprachigen Patchday-Umfeld wird meist mit 165 CVEs gearbeitet. Unstrittig sind jedoch die Kerndaten: acht kritische Schwachstellen, zwei Zero-Days und eine sehr breite Betroffenheit von Windows, Office, SharePoint, Active Directory, SQL Server und weiteren Kernkomponenten. (Security-Insider)

Runbooks machen den Unterschied zwischen “man reagiert irgendwie” und “man handelt zügig, reproduzierbar und nachweisbar”. An drei typischen Fällen zeigen wir, wie der Managed-Betrieb wirkt – von der Erkennung über die Kommunikation bis zu den Nacharbeiten. Fachbegriffe tauchen dort auf, wo sie gebraucht werden; wichtiger ist der klare Ablauf.

E-Mail-Security endet nicht am Filter. Damit Mails zuverlässig ankommen, Vertrauen schaffen und Prüfungen standhalten, braucht es vier Bausteine im Zusammenspiel: Absendernachweis, Markenanzeige, Reputation/Zustellbarkeit und prüffähige Unterlagen. Erst wenn diese Elemente sauber ineinandergreifen, reduziert sich Missbrauch messbar, die Zustellung bleibt stabil – und Audits werden zur Formalie statt zur Stressprobe.

E-Mail-Security endet nicht am Filter. Damit Mails zuverlässig ankommen, Vertrauen schaffen und Prüfungen standhalten, braucht es vier Bausteine im Zusammenspiel: Absendernachweis, Markenanzeige, Reputation/Zustellbarkeit und prüffähige Unterlagen. Erst wenn diese Elemente sauber ineinandergreifen, reduziert sich Missbrauch messbar, die Zustellung bleibt stabil – und Audits werden zur Formalie statt zur Stressprobe.

E-Mail-Sicherheit wirkt nur dann zuverlässig, wenn sie nicht als Einzelmaßnahme, sondern als laufender Betrieb verstanden wird: Zuständigkeiten sind klar, Abläufe sind dokumentiert, Ausnahmen werden kontrolliert verwaltet, und alle Beteiligten sehen regelmäßig, ob die Maßnahmen tatsächlich greifen. Genau darum geht es in diesem Teil.

E-Mail-Sicherheit wirkt nur dann zuverlässig, wenn sie nicht als Einzelmaßnahme, sondern als laufender Betrieb verstanden wird: Zuständigkeiten sind klar, Abläufe sind dokumentiert, Ausnahmen werden kontrolliert verwaltet, und alle Beteiligten sehen regelmäßig, ob die Maßnahmen tatsächlich greifen. Genau darum geht es in diesem Teil.

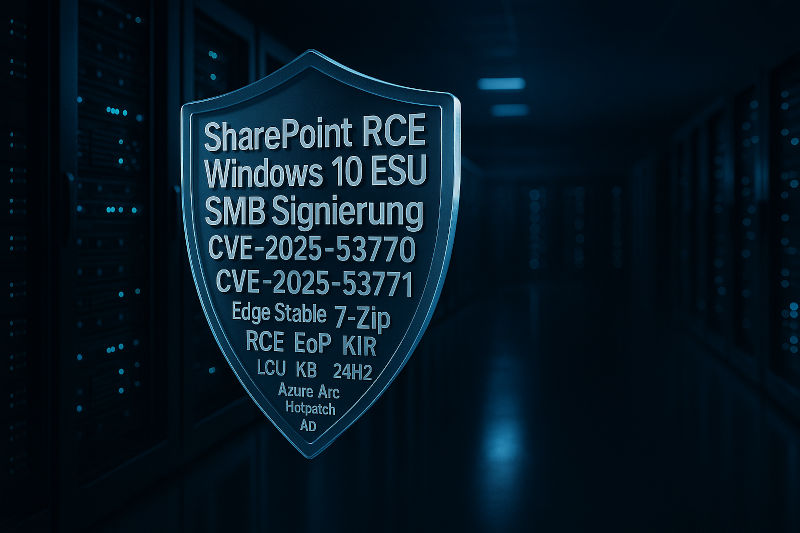

Schwerpunkt: Letztes kostenloses Sicherheitsupdate für Windows 10, Windows 11 24H2/25H2 im Feld, unternehmensrelevante Risiken und Prioritäten

Der Oktober‑Patchday fällt auf Dienstag, 14. Oktober 2025 (zweiter Dienstag im Monat). Für Unternehmen ist dieser Termin doppelt relevant: Windows 10 erhält zum letzten Mal kostenlose Sicherheitsupdates; danach sind Patches nur noch über das Extended Security Updates (ESU)‑Programm verfügbar. Parallel laufen Sicherheits‑ und Qualitätsupdates für Windows 11 24H2/25H2 sowie Windows‑Server‑Editionen. Microsoft Support+4Security-Insider+4Microsoft Support+4

Der Oktober‑Patchday fällt auf Dienstag, 14. Oktober 2025 (zweiter Dienstag im Monat). Für Unternehmen ist dieser Termin doppelt relevant: Windows 10 erhält zum letzten Mal kostenlose Sicherheitsupdates; danach sind Patches nur noch über das Extended Security Updates (ESU)‑Programm verfügbar. Parallel laufen Sicherheits‑ und Qualitätsupdates für Windows 11 24H2/25H2 sowie Windows‑Server‑Editionen. Microsoft Support+4Security-Insider+4Microsoft Support+4

Die Lage: SonicWall hat bestätigt, dass Unbefugte die Konfigurations-Backups aller Kunden abrufen konnten, die die MySonicWall-Cloud-Backup-Funktion genutzt haben. Die frühere „< 5 %“-Einschätzung wurde nach der forensischen Untersuchung widerrufen. Die Dateien enthalten vollständige Konfigurationsdetails; hinterlegte Zugangsdaten sind verschlüsselt, dennoch liefern die Backups eine präzise Landkarte der Verteidigung (Regeln, VPN-Profile, Dienste) und erhöhen damit das Risiko gezielter Angriffe.

Die Lage: SonicWall hat bestätigt, dass Unbefugte die Konfigurations-Backups aller Kunden abrufen konnten, die die MySonicWall-Cloud-Backup-Funktion genutzt haben. Die frühere „< 5 %“-Einschätzung wurde nach der forensischen Untersuchung widerrufen. Die Dateien enthalten vollständige Konfigurationsdetails; hinterlegte Zugangsdaten sind verschlüsselt, dennoch liefern die Backups eine präzise Landkarte der Verteidigung (Regeln, VPN-Profile, Dienste) und erhöhen damit das Risiko gezielter Angriffe.

Am 9. September 2025 (zweiter Dienstag im Monat) hat Microsoft die Sicherheits‑ und Qualitätsupdates für Windows, Office und weitere Produktbereiche veröffentlicht. Je nach Zählweise wurden rund 80–86 Microsoft‑CVE adressiert. Tenable zählt 80 CVEs (8 „Critical“, 72 „Important“) und 1 öffentlich bekannt gemachte Schwachstelle, während SANS ISC 86 CVEs für Microsoft‑Produkte nennt (abweichende Methodik, inkl. einiger OSS‑Komponenten in Azure/Linux). Hinweise auf aktiv ausgenutzte Zero‑Days liegen für diesen Patchday nicht vor; zwei Schwachstellen waren vorab öffentlich bekannt. Für Unternehmensumgebungen relevant sind neben mehreren Windows‑ und Office‑Lücken vor allem Themen wie NTLM‑Eskalation, Hyper‑V‑Isolationsgrenzen, SMB‑Härtung sowie SharePoint/SQL Server.

In dieser Folge geht es um die Mittel und Methoden, die Angreifer gezielt einsetzen: von Keyloggern über Malware-Frameworks bis hin zu täuschend echten digitalen Signaturen. Ziel ist es, typische Begriffe einzuordnen, die das Arsenal und Verhalten von Cyberkriminellen beschreiben – jenseits der technischen Lücke oder des einen Exploits.

In dieser Folge geht es um die Mittel und Methoden, die Angreifer gezielt einsetzen: von Keyloggern über Malware-Frameworks bis hin zu täuschend echten digitalen Signaturen. Ziel ist es, typische Begriffe einzuordnen, die das Arsenal und Verhalten von Cyberkriminellen beschreiben – jenseits der technischen Lücke oder des einen Exploits.

In dieser Folge geht es nicht um konkrete Produkte oder Softwarelösungen – sondern um die Grundprinzipien moderner Security-Strategien. Begriffe wie Zero-Day, TTPs, Security through Obscurity oder SOC/SIEM sind allgegenwärtig, aber oft nicht sauber voneinander abgegrenzt.

In dieser Folge geht es nicht um konkrete Produkte oder Softwarelösungen – sondern um die Grundprinzipien moderner Security-Strategien. Begriffe wie Zero-Day, TTPs, Security through Obscurity oder SOC/SIEM sind allgegenwärtig, aber oft nicht sauber voneinander abgegrenzt.

Diese Ausgabe zeigt, wie diese Begriffe zusammenhängen, welche Denkweise dahintersteckt – und warum „Sichtbarkeit“ und „Kontext“ in Sicherheitsarchitekturen entscheidender sind als Tool-Vielfalt.

Comp4U GmbH

Robert-Bosch-Str. 5

63225 Langen

Tel: +49 (0) 6103-9707-500

E-Mail: info@comp4u.de

Kontakt aufnehmen